Инженерные соревнования

по кибериммунной автономности дронов

Прошли на проектно-образовательном интенсиве «Архипелаг-2024»

Зачем нужна киберавтономность?

Уже в недалеком будущем автономные дроны будут окружать нас повсюду. Важно, чтобы они были защищены от киберугроз.

Кибербезопасность должа быть продумана как можно раньше

Отрасль беспилотников бурно развивается, и часто вопросы безопасности откладываются "на потом". Опыт IoT-устройств показывает, что это очень опасно.

Важно заложить требования к кибербезопасности как можно раньше (cм. материалы и рекомендации экспертов индустрии с Архипелаг-2023)»

Инженерные соревнования - измерять, чтобы улучшать

Инженерные соревнования - площадка для апробации возможных решений по обеспечению устойчивости дронов к кибератакам, сегодняшним и завтрашним.

Технологии могут меняться, безопасность должна быть постоянной

Регулярно проводимые соревнования позволят проверять на практике разные концепции создания и управления дронами и учитывать вопросы безопасности во всевозможных сценариях применения дронов.

В чем суть соревнований?

-

Соревнования для разработчиков по использованию конструктивной безопасности.

-

Дрон в автономном режиме должен пройти дистанцию, несмотря на попытки хакеров этому помешать.

-

Участники применят свои умения в создании устройства, устойчивого к кибератакам, а победители получат Кубок конструкторов.

-

Очные соревнование - о. Сахалин, репортажи - в YouTube.

Что было?

Реальная ИБ

Это не бумажная безопасность, а испытания на практике

Силами разработчиков

Безопасность будут делать те, кто знает как "на самом деле все устроено изнутри"

Практическая польза

Наработки пригодятся коммерческим дронам

Кубок конструкторов

Для победителей соревнований

Результаты соревнований будут интересны

Производителям БПЛА

Компании смогут проверить на практике преимущества кибериммунного подхода к безопасности для обеспечения устойчивости дронов к кибератакам

Государственным структурам

Прототипы киберавтономных решений продемонстрируют безопасность автономных полётов в реалиях современного киберпространства

ВУЗам-участникам

Они протестируют возможности создания перспективных решений для индустрии, а также получат новые знания в сфере информационной безопасности для дальнейшей подготовки квалифицированных кадров

Трасса и киберпрепятствия

Наш подход отличается от "классических" киберполигонов с командами атакующих и защитников. Вот чем и почему:

Киберпрепятствия = закладки в стороннем коде

Как правило, дроны строятся с использованием сложных сторонних компонентов, например, автопилота, проверить отсутствие уязвимостей в котором не представляется реальным. Поэтому наши препятствия и представляют собой зловредные команды в стороннем коде, а задача участников сделать так, чтобы они не привели к нарушению целей безопасности, за счет хорошо спроектированной архитектуры и качественного, но небольшого по объему, доверенного кода и простых аппаратных решений для контроля критических подсистем

Хакеры рано или поздно найдут уязвимости

Мы фокусируемся на защите от неизвестных уязвимостей. В реальной жизни хакеры рано или поздно все равно такие найдут.

Цель защитников — не сделать дрон «без уязвимостей», а обеспечить безопасность под атакой.

Поэтому у нас нет атакующих, мы не ищем конкретных путей проникновения хакеров внутрь, а имитируем успешный взлом, который приводит к выполнению некорректных команд в ПО дрона

Изменение стереотипов

В отношении безопасности дронов часто звучат такие заблуждения/упрощения:

- (а) защиту обеспечат "наложенными средствами"

- (б) зашифруем все что можно, этого хватит

- (в) сами качественно перепишем весь-весь код, он станет безопасным

Соревнования позволит убедиться, что следования этим упрощениям недостаточно для реальной устойчивости к атакам

Автономность требует конструктивной безопасности

Мы исходим из предположения, что дрон длительное время должен действовать автономно, без вмешательства человека/оператора, поэтому задача защитников использовать принципы конструктивной безопасности (кибериммунитета), что позволит БПЛА соблюдать требования к безопасности даже в условиях кибератак.

Трасса

Что ожидало участников:

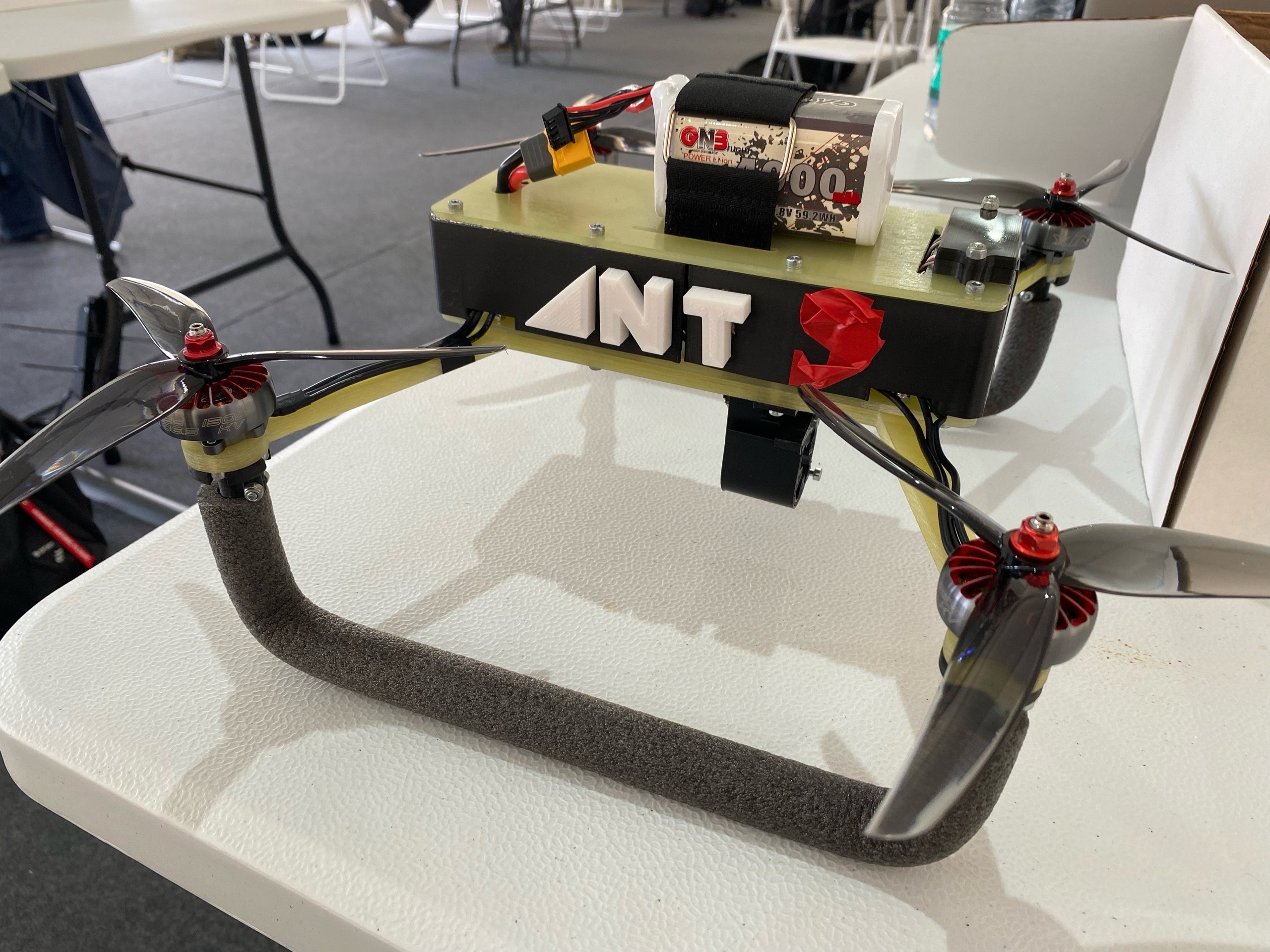

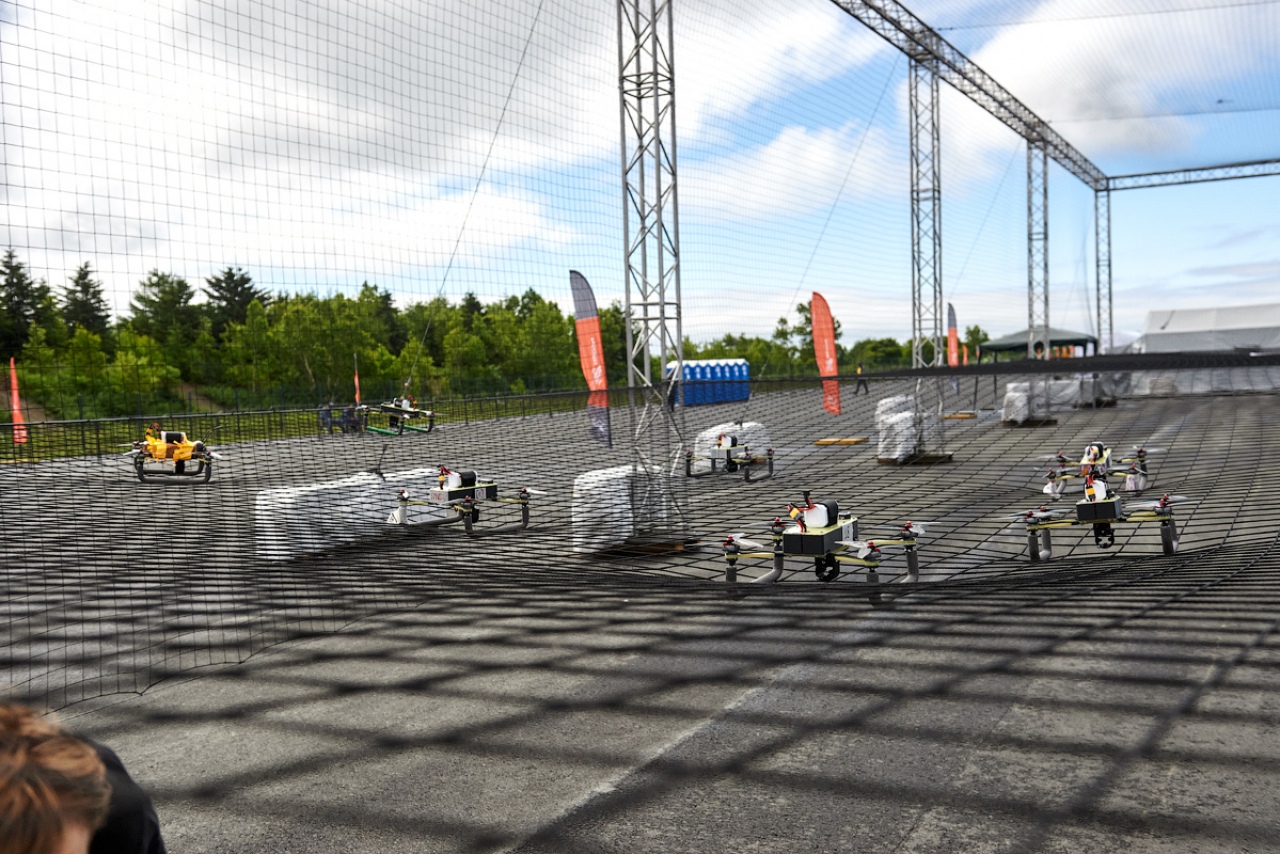

- Трассу нужно было проходить исключительно автономно — никаких очков и «пультиков», всё по‑взрослому! Полёты проводились на открытом воздухе, но в огороженном сеткой пространстве 40х50 метров.

- Миссию для дронов участники формировали сами на основе вводных от организаторов

- Нужно было доставить ценный груз в место назначения, и доставить бережно.

Обязательные пункты:

- Вылет был только с разрешения имитатора системы организации воздушного движения (ОрВД), иначе сразу дисквалификация

- В районе точки (H) дрон по команде ОрВД должен был приостановить полёт и сесть до получения разрешения на продолжение миссии

- Коварные хакеры, взломавшие полётный контроллер, пытались заставить дрон потерять груз — это нельзя было допустить!

- Необходимо было аккуратно пролететь через тоннель, хакеры попробовали напакостить, изменив полётное задание на стороне полётного контроллера — нужно было дать автопилоту правильные параметры полёта

- Необходимо было максимально быстро пройти заданный отрезок трассы, но не врезаться в ограждение — как вы понимаете, хакеры попробуют и тут вмешаться, изменив параметры движения в автопилоте

- А в какой-то момент произойдёт самое страшное — автопилот откажется следовать по маршруту и возникнет прямая угроза для целей безопасности! Вот тут команды и должны были задействовать последнее средство защиты - kill-switch и систему аварийной посадки, управляемую напрямую из модуля безопасности…

Вид трассы и описание препятствий предварительные и могут измениться до начала соревнований.

Что еще можно сделать?

- Наблюдайте за ходом подготовки соревнований

- Просмотрите курс "Кибериммунный автономный квадрокоптер" на Stepik

Учитесь кибериммунным практикам

Кибериммунитет как концепция связан с такими понятиями, как Secure by Design и Security as Code. Он применяется в решениях для отраслей с повышенными требованиями к безопасности.

Использование кибериммунного подхода позволяет командам разработки:

- Сократить временные затраты на проверку кода

- Повысить устойчивость решения к известным и неизвестным кибератакам

- Выпускать продукты дешевле, чем аналогичные по уровню защищенности проекты на базе распространенных операционных систем

Организаторы

Платформа НТИ

Объединение участников экосистемы НТИ для количественного и качественного роста технологических компаний с глобальными амбициями

Проектно-образовательный интенсив АРХИПЕЛАГ 2024

Главное событие года по запуску новых рынков, инициатив и отраслей — беспилотные авиационные системы, биотех, креативная экономика

Санкт-Петербургский государственный университет

Первый и ведущий университет в России, в этом году отмечает свой 300-летний юбилей. Одна из самых сильных в стране кафедр информатики и прикладной математики

КБ Локальные технологии

Российская компания, занимающаяся производством навигационных, метеорологических, геофизических приборов и аппаратуры